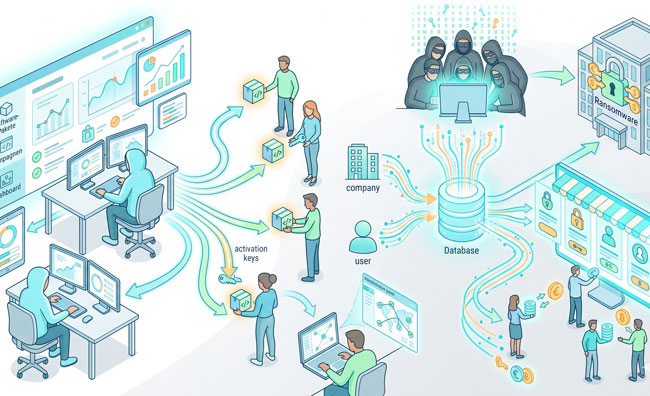

Ein Infostealer agiert im Verborgenen und zielt direkt auf Ihre wertvollsten Unternehmensdaten ab. Diese spezialisierte Malware entwendet unbemerkt Zugangsdaten, Passwörter und Browser-Informationen, um Identitätsdiebstahl oder Ransomware-Angriffe vorzubereiten.

Da klassische Sicherheitsmaßnahmen oft nicht ausreichen, ist ein tiefgreifendes Verständnis dieser Bedrohung für den Schutz Ihrer IT-Infrastruktur unerlässlich. Wir haben die Infos.

Unser Beitrag über Infostealer im Überblick:

Was ist ein Infostealer?

Ein Infostealer ist eine hochspezialisierte Form von Schadsoftware, die ausschließlich auf das Ausspähen und Entwenden sensibler Informationen programmiert ist. Im Gegensatz zu Ransomware, die Ihre Daten verschlüsselt und Sie offen erpresst, agiert ein Infostealer vollkommen unbemerkt im Hintergrund. Die Malware durchsucht das infizierte System systematisch nach digitalen Schätzen.

Dazu gehören primär gespeicherte Passwörter in Webbrowsern, Anmeldedaten für VPN-Zugänge, E-Mail-Konten sowie Informationen zu Krypto-Wallets. Das Ziel der Angreifer besteht darin, eine digitale Kopie Ihrer Identität oder Ihrer geschäftlichen Zugänge zu erstellen. Diese „stillen Diebe“ bilden oft die Vorstufe für weitaus massivere Cyberangriffe auf die IT-Infrastruktur Ihres Unternehmens. Da die Software darauf optimiert ist, keine Systemressourcen zu verschwenden oder Fehlermeldungen zu provozieren, bleibt eine Infektion ohne professionelle Analyse häufig über Monate unentdeckt.

Infostealer klauen Daten unbemerkt. Und genau das macht sie so gefährlich. Bild: Gemini (Bild erstellt mit KI)

Wie die Malware Ihre Systeme infiltriert

Die Infiltration eines Systems durch einen Infostealer erfolgt meist über sorgfältig getarnte Wege. Es gibt dabei verschiedene Möglichkeiten.

Ein häufiger Vektor ist das sogenannte Malvertising, bei dem Angreifer schädliche Anzeigen in seriösen Suchmaschinenergebnissen platzieren. Klickt ein Mitarbeiter auf einen solchen Link, lädt sich die Schadsoftware im Hintergrund unbemerkt herunter.

Ebenso verbreitet ist die Nutzung von Phishing-E-Mails, die täuschend echte Rechnungen oder Mahnungen im Anhang enthalten. Sobald das Programm aktiv ist, injiziert es sich in laufende Prozesse des Betriebssystems. Von dort aus greift die Malware auf die lokalen Datenbanken installierter Browser zu. Da viele Anwender Passwörter direkt im Browser speichern, haben die Diebe leichtes Spiel. Die Schadsoftware liest die entsprechenden Dateien aus und entschlüsselt die Zugangsdaten oft direkt auf dem infizierten Rechner. Dieser automatisierte Prozess dauert meist nur wenige Sekunden und beansprucht kaum Rechenleistung, wodurch das System weiterhin stabil läuft.

Immer öfter: Infostealer-as-a-Service

Infostealer werden immer beliebter und die Verbreitung nimmt zu. Warum ist das so? Die rasante Zunahme ist auf die Professionalisierung der Szene zurückzuführen, die unter dem Begriff Infostealer-as-a-Service bekannt ist.

Entwickler vermieten ihre Schadsoftware über spezialisierte Foren im Darknet gegen eine monatliche Gebühr an andere Kriminelle. Diese Abonnenten müssen keine eigenen Programmierkenntnisse besitzen, sondern erhalten fertige Softwarepakete und Zugang zu Administrations-Panels. In diesen Dashboards können sie ihre Kampagnen steuern und die gestohlene Beute bequem verwalten.

Dieses Geschäftsmodell senkt die Eintrittsbarriere für Angriffe massiv und führt zu einer industriellen Skalierung des Datendiebstahls. Oft werden die erbeuteten Datensätze (Logs) unmittelbar nach dem Diebstahl auf speziellen Marktplätzen weiterverkauft. Dort erwerben andere Akteure – wie Ransomware-Banden – diese Zugangsdaten, um gezielte Angriffe auf Unternehmen vorzubereiten.

Immer beliebter wird es, Malware als Service im Darknet zu beschaffen – und so ohne IT-Kenntnisse Daten zu stehlen. Bild: Gemini (Bild erstellt mit KI)

Identitätsdiebstahl als Risiko

Die Auswirkungen einer Infektion mit einem Infostealer sind für Unternehmen oft weitreichend und schwerwiegend, da Identitätsdiebstahl droht. Da die Malware im Verborgenen agiert, bemerken Sie den Schaden meist erst, wenn die gestohlenen Daten bereits missbraucht werden.

Cyberkriminelle nutzen die erbeuteten Zugangsdaten häufig, um tiefer in Ihr Firmennetzwerk einzudringen oder Ransomware-Angriffe zu starten. Ein besonders kritisches Szenario stellt der Diebstahl von Browser-Cookies dar, da dieser die Umgehung der Mehr-Faktor-Authentifizierung ermöglicht. Angreifer können sich so ohne zusätzliche Hürden in Ihre Cloud-Dienste, ERP-Systeme oder E-Mail-Konten einloggen.

Dies führt nicht nur zu massiven finanziellen Verlusten durch Betriebsunterbrechungen, sondern beschädigt auch nachhaltig das Vertrauen Ihrer Kunden und Partner. Zudem drohen bei Datenpannen empfindliche Bußgelder nach der DSGVO, da der Schutz sensibler Informationen nicht ausreichend gewährleistet war.

Schutz für Ihre Zugangsdaten – Tipps

Um sich wirksam gegen Infostealer zu schützen, ist eine Kombination aus technischen Maßnahmen und organisatorischen Regeln erforderlich. Wir haben ein paar Tipps für Sie und beginnen mit der wichtigsten Regel:

- Speichern Sie niemals geschäftliche Passwörter direkt in Ihrem Webbrowser. Nutzen Sie stattdessen einen dedizierten Passwortmanager, der Ihre Zugangsdaten in einem verschlüsselten Tresor sicher verwahrt.

- Implementieren Sie zudem eine strikte Richtlinie für die Mehr-Faktor-Authentifizierung, wobei Sie hardwarebasierte Lösungen (wie FIDO2-Keys) bevorzugen sollten, da diese resistenter gegen Session-Hijacking sind.

- Eine aktuelle Endpoint-Security-Lösung ist ebenfalls unverzichtbar, um schädliche Aktivitäten frühzeitig zu erkennen und zu blockieren.

- Schulen Sie Ihre Mitarbeiter regelmäßig im Umgang mit verdächtigen E-Mails und sensibilisieren Sie sie für die Gefahren durch Malvertising in Suchergebnissen.

- Ein gut gewartetes System mit aktuellen Sicherheitspatches minimiert zudem die Angriffsfläche für Exploits erheblich.

Ein präventives Sicherheitskonzept, das den Schutz digitaler Identitäten in den Mittelpunkt stellt, ist für die Sicherheit Ihrer sensiblen Firmendaten essenziell. Das Expertenteam von PC–SPEZIALIST unterstützt Sie gern dabei, Ihre IT-Infrastruktur gegen diese unsichtbaren Angreifer abzusichern. Wir implementieren für Sie professionelle Passwortmanager, richten eine zuverlässige Mehr-Faktor-Authentifizierung ein und überwachen Ihre Endpunkte mit modernen Sicherheitslösungen. Nehmen Sie gern Kontakt zu uns auf und lassen Sie sich beraten.

_______________________________________________

Quellen: security-insider, bsi.bund, sophos, hornetsecurity, bearingpoint, Pexels/Evan Velez Saxer (Headerbild)

Schreiben Sie einen Kommentar