Beim Credential Stuffing nutzen Hacker zuvor gestohlene Passwörter, um automatisiert in Ihre weiteren Konten einzudringen. Der Gedanke dahinter ist, dass Anmeldedaten mehrfach verwendet werden.

Besonders für Unternehmen ist dieser Cyberangriff eine ernsthafte Gefahr. Erfahren Sie, wie Sie Ihre Identität und Ihre geschäftlichen Accounts effektiv schützen.

Unser Beitrag über Credential Stuffing im Überblick:

Was ist Credential Stuffing?

Beim Credential Stuffing handelt es sich um eine automatisierte Form des Cyberangriffs auf Grundlage zuvor gestohlener Passwörter. Kriminelle nutzen dabei Listen mit Kombinationen aus Benutzernamen und Passwörtern, die aus vergangenen Datenpannen bei anderen Diensten stammen. Die Angreifer gehen davon aus, dass Anwender identische Zugangsdaten für verschiedene Online-Services verwenden.

Mithilfe spezieller Software probieren die Täter diese Anmeldedaten massenhaft bei anderen Plattformen aus. Oft stammen die genutzten Datensätze aus Leaks großer sozialer Netzwerke oder E-Commerce-Portale, die im Darknet gehandelt werden. Die Angreifer nutzen dabei die Bequemlichkeit der Nutzer aus, die sich komplexe, unterschiedliche Passwörter nur schwer merken können.

Ziel ist es, unbefugten Zugriff auf wertvolle Unternehmenskonten zu erhalten. Da die verwendeten Daten technisch korrekt sind, bleibt der Angriff oft lange unbemerkt. Das Risiko steigt durch den regen Handel mit solchen Datenlisten im Darknet kontinuierlich an.

Credential Stuffing ist eine automatisierte Form des Cyberangriffs, das darauf beruht, dass Passwörter mehrfach verwendet werden. Bild: Unsplash/Sasun Bughdaryan

Wie Bot-Netzwerke Identitäten prüfen

Die Effektivität des Credential Stuffing beruht auf der massiven Skalierung durch Bot-Netzwerke. Ein Angreifer muss nicht jede Kombination manuell eingeben. Er speist die erbeuteten Listen in spezialisierte Programme ein, die tausende Anmeldeversuche pro Sekunde durchführen. Diese Bots sind so programmiert, dass sie herkömmliche Sicherheitsmechanismen umgehen.

Moderne Tools verschleiern die Herkunft der Anfragen, indem sie ständig die IP-Adresse wechseln. Dadurch sieht der Datenverkehr für die Zielwebsite wie die gewöhnlichen Logins vieler verschiedener Nutzer aus. Erst bei einer extremen Häufung von Fehlversuchen schlagen einfache Schutzsysteme Alarm. Die Software arbeitet im Hintergrund eine Liste nach der anderen ab und dokumentiert jeden erfolgreichen Treffer für den späteren Missbrauch.

Credential Stuffing vs. Brute-Force-Angriff

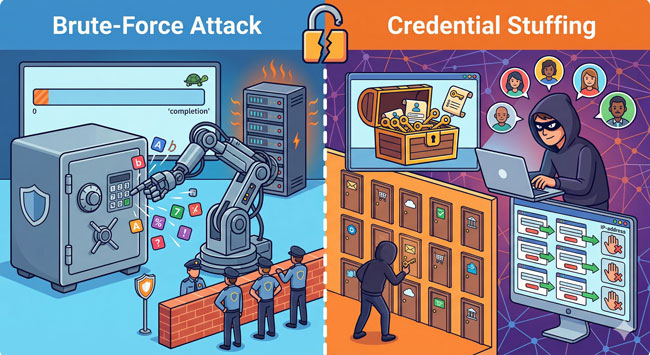

Welche Unterschiede gibt es zwischen Credential Stuffing und Brute-Force-Angriff? Obwohl beide Methoden auf das Knacken von Zugängen abzielen, unterscheiden sie sich in ihrer strategischen Vorgehensweise grundlegend:

- Bei einem klassischen Brute-Force-Angriff versucht eine Software, ein Passwort durch bloßes Raten zu ermitteln. Das Programm kombiniert dabei wahllos Buchstaben, Zahlen und Sonderzeichen, bis zufällig die richtige Zeichenfolge gefunden wird. Dieser Prozess ist zeitaufwändig und erfordert bei komplexen Passwörtern enorme Rechenleistung, weshalb starke Passwörter hier einen sehr guten Schutz bieten.

- Im Gegensatz dazu ist Credential Stuffing wesentlich zielgerichteter und effizienter. Die Angreifer müssen nicht raten, da sie bereits über verifizierte Kombinationen aus Benutzernamen und Passwörtern verfügen. Sie probieren diese Daten lediglich an anderen Stellen aus. Hier nützt auch ein komplexes Passwort wenig, wenn es identisch bei mehreren Diensten im Einsatz ist.

Während Brute-Force-Angriffe oft durch eine Begrenzung der Anmeldeversuche pro IP-Adresse gestoppt werden, umgehen Credential-Stuffing-Bots diese Hürde durch den Einsatz tausender verschiedener Identitäten und Adressen.

Während beim Brute-Force-Angriff (links) das Passwort erraten wird, werden beim Credential Stuffing (rechts) bekannte Passwörter auf verschiedenen Plattformen ausprobiert. Bild: Gemini (Bild erstellt mit KI)

Das Risiko für Unternehmen wächst stetig

Die Bedrohung durch Credential Stuffing hat in den vergangenen Jahren massiv zugenommen. Ein wesentlicher Grund dafür ist die enorme Verfügbarkeit von gestohlenen Datensätzen. Im Darknet kursieren sogenannte „Collections“, die teilweise Milliarden von Kombinationen aus Benutzernamen und Passwörtern enthalten. Diese stammen oft aus Sicherheitslücken bei großen Plattformen, die bereits Jahre zurückliegen, aber aufgrund der Mehrfachverwendung von Passwörtern noch immer brandaktuell sind.

Parallel dazu hat sich die Technologie hinter den Angriffs-Tools rasant weiterentwickelt. Hacker nutzen heute fortschrittliche Headless-Browser und Bot-Infrastrukturen, die menschliches Verhalten nahezu perfekt imitieren. Da immer mehr geschäftliche Prozesse in die Cloud wandern und die Anzahl der genutzten SaaS-Lösungen steigt, vergrößert sich die Angriffsfläche für Unternehmen kontinuierlich. Jeder neue Account, der nicht ausreichend abgesichert ist, stellt eine potenzielle Eintrittspforte in die gesamte Firmen-IT dar.

Folgen eines Angriffs auf die Firmen-IT

Gelingt den Angreifern der Zugriff auf ein geschäftliches Konto, sind die Auswirkungen oft verheerend. Da Kriminelle beim Credential Stuffing häufig zuerst E-Mail-Postfächer oder Cloud-Speicher ins Visier nehmen, erhalten sie Einsicht in sensible Korrespondenzen und vertrauliche Dokumente. Mit diesen Informationen lassen sich gezielte Phishing-Kampagnen gegen Kunden oder Partner starten, was den Ruf Ihres Unternehmens nachhaltig schädigt.

Darüber hinaus drohen finanzielle Verluste, wenn Hacker Zugriff auf Payment-Dienste oder Online-Banking-Portale erlangen. Oft nutzen die Täter den Zugang auch, um weitere Schadsoftware im Netzwerk zu installieren oder Backdoors für künftige Erpressungsversuche einzurichten.

Neben dem direkten Diebstahl von Daten müssen Firmen zudem mit rechtlichen Konsequenzen rechnen. Eine Datenschutzverletzung führt gemäß der DSGVO schnell zu hohen Bußgeldern und aufwändigen Meldepflichten gegenüber den Aufsichtsbehörden.

Die Folgen eines Hackerangriffs sind – bei fehlender Vorsorge – schwerwiegend. Bild: Gemini (Bild erstellt mit KI)

Prävention: Schutz für Ihre Konten

Um sich wirksam gegen Credential Stuffing zu schützen, ist eine konsequente Passwort-Hygiene unerlässlich. Verwenden Sie für jeden einzelnen Dienst ein individuelles und komplexes Passwort. Da sich niemand dutzende unterschiedliche Zeichenfolgen merken kann, ist der Einsatz eines professionellen Passwort-Managers die beste Lösung. Dieser generiert sichere Schlüssel und speichert sie verschlüsselt ab.

Die wirkungsvollste Barriere gegen diese Angriffsform ist jedoch die Multi-Faktor-Authentifizierung (MFA). Selbst wenn Hacker im Besitz Ihres korrekten Passworts sind, scheitern sie am fehlenden zweiten Faktor, wie etwa einem Bestätigungscode auf Ihrem Smartphone. Zudem sollten Sie regelmäßig prüfen, ob Ihre Daten bereits Teil eines bekannten Leaks sind. Dienste wie „Have I Been Pwned“ oder der Leak-Checker vom HPI bieten hierfür eine schnelle Orientierung. Falls ein Dienst ungenutzte Konten anbietet, sollten Sie diese konsequent löschen, um die Angriffsfläche zu minimieren.

Sicherheit durch Identitätsmanagement

Credential Stuffing ist eine ernstzunehmende Gefahr für die Integrität Ihrer Unternehmensdaten. Da Angreifer auf automatisierte Bot-Netzwerke und Milliarden erbeuteter Zugangsdaten setzen, reicht ein einfaches Passwort als Schutzwall nicht mehr aus. Ein einziger nachlässig gesicherter Account kann ausreichen, um die gesamte Firmen-IT zu kompromittieren und weitreichende finanzielle sowie rechtliche Schäden zu verursachen.

Der Schutz Ihrer digitalen Identitäten erfordert daher eine proaktive Strategie. Die Kombination aus starken, individuellen Passwörtern und einer konsequenten Multi-Faktor-Authentifizierung bildet das Fundament für eine sichere Arbeitsumgebung. Da die technische Umsetzung und Überwachung dieser Sicherheitsmaßnahmen im Geschäftsalltag oft komplex ist, unterstützen die Experten von PC-SPEZIALIST Sie gern dabei. Nehmen Sie Kontakt zu uns auf und lassen Sie sich beraten.

_______________________________________________

Quellen: cloudflare, fortinet, avira, security-insider, Pexels/Andrea Piacquadio (Headerbild)

Schreiben Sie einen Kommentar