Klassische Sicherheitsmaßnahmen stoßen bei der aktuellen Bedrohungslage oft an ihre Grenzen. Eine umfassende Widerstandsfähigkeit gegen Cyberangriffe rückt daher immer stärker in den Fokus moderner IT-Sicherheitsstrategien.

Erfahren Sie, wie die vier Säulen der Resilienz Ihr Unternehmen dabei unterstützen, Ausfallzeiten zu minimieren und nach einem Sicherheitsvorfall schnell wieder voll einsatzfähig zu sein.

Unser Beitrag über Widerstandsfähigkeit gegen Cyberangriffe im Überblick:

Was ist Widerstandsfähigkeit gegen Cyberangriffe?

Die Widerstandsfähigkeit gegen Cyberangriffe beschreibt die Fähigkeit einer Organisation, widrige Umstände, Belastungen oder konkrete Kompromittierungen zu antizipieren und diesen standzuhalten. Im Gegensatz zu punktuellen Sicherheitsmaßnahmen handelt es sich hierbei um ein ganzheitliches Konzept.

Dieses Sicherheitskonzept umfasst die schnelle Erholung von Vorfällen sowie die kontinuierliche Anpassung an neue Bedrohungslagen. Das National Institute of Standards and Technology definiert diesen Ansatz als strategische Notwendigkeit für moderne Unternehmen und bedeutet gleichzeitig eine Abkehr von rein defensiven Strategien.

Es reicht nicht mehr aus, lediglich das Unvermeidliche verhindern zu wollen. Eine robuste IT-Sicherheitsstrategie für KMU bereitet den Betrieb darauf vor, Cyberattacken und deren Auswirkungen aktiv zu bewältigen. Ziel ist es, die Geschäftsfortführung vollständig und in kürzester Zeit wiederherzustellen. Dabei betrachtet die Resilienz den gesamten Lebenszyklus eines Sicherheitsvorfalls – von der Vorbereitung bis zur gestärkten Rückkehr in den Normalbetrieb.

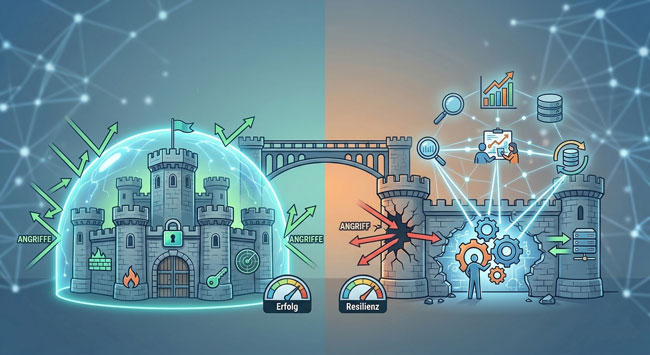

Die Cybersicherheit bildet den defensiven Schutzschirm, die Cyber-Resilienz ist die Widerstandsfähigkeit im Ernstfall. Als starkes Duo schützen Sie Ihr Unternehmen. Bild: Gemini (Bild erstellt mit KI)

Cybersicherheit versus Cyber-Resilienz

Um die digitale Sicherheit ganzheitlich zu betrachten, ist eine klare Abgrenzung der zentralen Begrifflichkeiten notwendig. Obwohl die Begriffe Cybersicherheit und Resilienz oft synonym Verwendung finden, verfolgen sie komplementäre Ansätze.

- Die klassische Cybersicherheit agiert primär defensiv und konzentriert sich auf den Schutz der Netzwerkgrenzen. Tools wie Firewalls, Intrusion Detection Systeme oder Verschlüsselungen sollen unbefugte Zugriffe und Angriffe verhindern. Der Erfolg bemisst sich hier an der Anzahl der abgewehrten Vorfälle vor deren Eintritt.

- Die Resilienz, also die Widerstandsfähigkeit gegen Cyberangriffe geht von einer anderen Annahme aus: Ein erfolgreicher Durchbruch der Verteidigungslinien ist statistisch gesehen wahrscheinlich. Während die Cybersecurity den Zugriff blockiert, sichert die Resilienz den kontinuierlichen Geschäftsbetrieb trotz eines aktiven Zwischenfalls. Sie integriert Menschen, Prozesse und Technologien in eine umfassende Strategie. Diese umfasst neben der Prävention vor allem die Erkennung, Reaktion und Wiederherstellung.

Beide Disziplinen ergänzen sich ideal, um finanzielle Schäden und Reputationsverluste durch IT-Ausfälle effektiv zu minimieren.

IT-Sicherheitsstrategie für KMU

In der Vergangenheit vertrauten viele kleine und mittelständische Unternehmen auf eine starke Außenverteidigung. Diese Strategie geht jedoch am aktuellen Gefährdungsszenario vorbei. Cyberangriffe sowie kostspielige Ausfallzeiten nehmen trotz hoher Investitionen in Abwehrmaßnahmen auch dank KI weiter zu.

Professionelle Angreifer nutzen heute raffinierte Methoden, die herkömmliche Schutzwälle oft unbemerkt überwinden. Ein Beispiel ist das Phishing mit KI. Für IT-Verantwortliche bedeutet dies eine notwendige Erweiterung ihres Aufgabengebiets.

Eine moderne IT-Sicherheitsstrategie für KMU integriert daher Wiederherstellungsmaßnahmen als festen Bestandteil in die Planung. Es geht nicht mehr nur um die Frage, ob ein Angriff erfolgt, sondern wie schnell der Betrieb danach wieder arbeitsfähig ist.

Dieser Wandel spiegelt sich in aktuellen Erhebungen wider. Ein Großteil der Sicherheitsverantwortlichen räumt der Resilienz mittlerweile eine höhere Priorität ein als rein defensiven Tools. Durch diese proaktive Vorbereitung verwandeln Unternehmen potenzielle Krisen in beherrschbare Zwischenfälle.

Vier Säulen bilden ein stabiles Fundament für Ihre IT-Sicherheit. Bild: Gemini (Bild erstellt mit KI)

Säule eins: Transparenz und Verwaltung der Endpunkte

Eine effektive Widerstandsfähigkeit gegen Cyberangriffe beginnt mit der lückenlosen Sichtbarkeit aller Endpunkte im Netzwerk. Jedes Gerät stellt ein potenzielles Einfallstor dar. Daher müssen Verantwortliche genau wissen, welche Ressourcen sich im Netzwerk befinden und wie diese konfiguriert sind.

Gleichzeitig ist Verständnis darüber nötig, wie diese Endpunkte unter Druck reagieren. Nur wer seine gesamte Infrastruktur kennt, kann Abweichungen im Nutzerverhalten oder in der Systemkonfiguration rechtzeitig identifizieren.

Die Kontrolle der Endpunkte muss auch dann bestehen bleiben, wenn primäre Sicherheitsagenten ausfallen oder deaktiviert werden. In einer dezentralen Arbeitswelt ist diese Fähigkeit entscheidend für den Schutz sensibler Unternehmensdaten. Diese maximale Sichtbarkeit bildet das Fundament, auf dem alle weiteren Schutzmaßnahmen einer resilienten Architektur aufbauen.

Säule zwei: Aufrechterhaltung der Kontrollhygiene im Netzwerk

Die Zuverlässigkeit der bestehenden Sicherheitskontrollen bildet das Rückgrat einer resilienten Infrastruktur. In vielen Unternehmen weichen Konfigurationen im Laufe der Zeit vom Idealzustand ab. Sicherheitstools werden unbewusst deaktiviert oder durch Software-Updates fehlerhaft konfiguriert. Untersuchungen zeigen, dass ein beachtlicher Teil der installierten Sicherheitskontrollen zu jedem beliebigen Zeitpunkt nicht voll funktionsfähig ist. Diese sogenannten Konfigurationsabweichungen schaffen gefährliche Lücken in der Widerstandsfähigkeit gegen Cyberangriffe.

Eine starke Kontrollhygiene erfordert daher eine kontinuierliche Validierung aller Systeme. IT-Verantwortliche müssen automatisierte Prüfprozesse und Korrekturmaßnahmen implementieren. Diese stellen sicher, dass kritische Anwendungen über den gesamten Lebenszyklus jedes Geräts hinweg intakt bleiben. Nur wenn die Sicherheitssoftware wie vorgesehen arbeitet, kann sie unter hohem Druck bei einem Angriff effektiv schützen. Die regelmäßige Wartung der digitalen Abwehrmechanismen ist somit kein optionaler Zusatz, sondern eine fundamentale Notwendigkeit für jedes Unternehmen.

Säule drei: Zero Trust Network Access als moderner Sicherheitsanker

Der klassische Ansatz, alles innerhalb des eigenen Netzwerks als vertrauenswürdig einzustufen, gilt heute als überholt. Hier setzt das Modell des Zero Trust Network Access an. Das strategische Prinzip lautet: „Vertraue niemandem, überprüfe jeden.“ Bei diesem ressourcenorientierten Modell wird jede einzelne Geräte- und Benutzeranfrage individuell validiert. Es spielt keine Rolle, ob der Zugriff aus dem internen Büro-LAN oder über eine externe Verbindung erfolgt. Diese granulare Kontrolle verhindert, dass sich Angreifer nach einem ersten Einbruch frei im Netzwerk bewegen.

Die Implementierung einer Zero-Trust-Architektur ist kein einzelnes Tool, sondern ein umfassender Sicherheitsansatz. Er schützt den Zugriff auf spezifische Daten und Anwendungen durch eine Identitätsprüfung in Echtzeit. Unternehmen reduzieren dadurch das Risiko von Missbräuchen bei Zugangsdaten erheblich. In einer modernen IT-Sicherheitsstrategie für KMU sorgt dieses Modell dafür, dass selbst bei einer Kompromittierung eines einzelnen Kontos der Gesamtschaden begrenzt bleibt. Durch die konsequente Validierung jedes Zugriffs wird die Angriffsfläche des gesamten Unternehmens nachhaltig minimiert.

Säule vier: Schnelle Wiederherstellung, kontinuierliche Anpassung

Eine zentrale Komponente der Widerstandsfähigkeit gegen Cyberangriffe ist die Fähigkeit zur schnellen Recovery. Wenn ein Sicherheitsvorfall den Betrieb stört, zählt jede Minute. Eine resiliente IT-Sicherheitsstrategie für KMU umfasst daher weit mehr als nur einfache Backups. Sie erfordert eine enge Abstimmung zwischen den IT-Teams und den operativen Abteilungen. Nur durch diese Zusammenarbeit lässt sich feststellen, welche Systeme für die Aufrechterhaltung der Kernprozesse unverzichtbar sind. Unternehmen sollten Ausfallszenarien proaktiv simulieren, um im Ernstfall routiniert und zielgerichtet zu handeln. Wer selbst keine Ressourcen dafür hat, setzt auf Disaster-Recovery-as-a-Service als Teil der IT-Betreuung.

Nach der technischen Bereinigung folgt die Phase der Anpassung. Cyber-Resilienz ist ein dynamischer Prozess, der aus jedem Vorfall lernt. Durch eine detaillierte Analyse der Angriffswege optimieren IT-Verantwortliche bestehende Kontrollen und stärken die künftige Verteidigung. Diese kontinuierliche Weiterentwicklung verwandelt Schwachstellen in wertvolle Erkenntnisse. So entstehen Systeme, die künftigen Belastungen noch besser standhalten. Die Fähigkeit, gestärkt aus einer Krise hervorzugehen, unterscheidet resiliente Organisationen von solchen, die lediglich auf Prävention setzen.

Gestärkt aus Krisen hervorgehen – das sollte das Ziel jeder Abwehrstrategie sein. Bild: stock.adobe.com/Dilok

Resilienz: strategischer Wettbewerbsvorteil

Widerstandsfähigkeit gegen Cyberangriffe ist längst keine rein technische Aufgabe mehr. Sie hat sich zu einer strategischen Notwendigkeit entwickelt. Eine gut durchdachte IT-Sicherheitsstrategie für KMU schützt nicht nur Daten, sondern sichert das Vertrauen von Kunden und Partnern.

In einer vernetzten Welt, in der Ausfallzeiten existenzbedrohend wirken, bietet ein hohes Maß an Resilienz einen klaren Wettbewerbsvorteil. Unternehmen zeigen sich damit als verlässliche Akteure, die selbst unter Druck handlungsfähig bleiben.

Die Umsetzung der vier Säulen erfordert ein Umdenken auf allen Ebenen. Von der Geschäftsführung bis zum einzelnen Mitarbeiter muss ein Bewusstsein für digitale Risiken wachsen. Cyber-Resilienz ist eine Teamleistung, die kontinuierliche Aufmerksamkeit verlangt. Wer heute in diese Strukturen investiert, reduziert das Risiko massiver Krisen auf ein beherrschbares Maß.

IT-Sicherheitsstrategie von PC-SPEZIALIST

Der Aufbau einer umfassenden Widerstandsfähigkeit gegen Cyberangriffe erfordert tiefgehendes Fachwissen und langjährige Erfahrung in der Absicherung komplexer Infrastrukturen. Die Experten von PC-SPEZIALIST unterstützen Sie gern dabei, Ihre aktuelle Sicherheitsarchitektur detailliert zu analysieren und eine belastbare Strategie für Ihren Betrieb zu entwickeln.

Wir begleiten Ihr Unternehmen bei der Implementierung technischer Lösungen, um die Sichtbarkeit Ihrer Endpunkte zu erhöhen und moderne Zero-Trust-Modelle nachhaltig zu integrieren. Dabei achten wir darauf, dass die gewählten Maßnahmen exakt zu Ihren individuellen Geschäftsprozessen passen und die täglichen Abläufe nicht unnötig behindern. Sichern Sie Ihr Unternehmen gegen unvorhergesehene Ereignisse ab und profitieren Sie von einer IT-Umgebung, die auch in Krisenzeiten stabil und einsatzbereit bleibt. Gemeinsam sorgen wir dafür, dass Ihre IT-Sicherheitsstrategie im Ernstfall eine schnelle Wiederherstellung garantiert. Nehmen Sie Kontakt zu uns auf und lassen Sie sich beraten.

_______________________________________________

Quellen: it-daily, datensicherheit, fortinet, Pexels/Matias Mango (Headerbild)

Schreiben Sie einen Kommentar